Jak dotąd było 70 ofert zakupu. Prześledźmy ten atak aby zobaczyć jak działa grupa Marketo.

”Sprzedawcą” jest grupa Marketo

Dane rzekomo ukradzione z serwerów japońskiego giganta technologicznego Fujitsu są sprzedawane w darkwebie przez grupę o nazwie Marketo. Firma twierdzi, że informacje wydają się być związane z klientami ale nie pochodzić z własnych systemów Fujitsu.

W dniu 26 sierpnia Marketo napisał na swojej stronie, że ma do zaoferowania 4 GB skradzionych danych i właśnie zaczyna je sprzedawać. Dostarczyli też próbki danych i twierdzili, że mają poufne informacje o klientach, dane firmowe, dane budżetowe, raporty i inne dokumenty firmowe, w tym informacje o projektach. Początkowo na stronie wycieku grupa ogłosiła, że ma nawet 280 ofert na dane, ale teraz wskazują już na „jedynie” 70 złożonych ofert.

Dane wykradziono z ProjectWEB

Rzecznik Fujitsu zbagatelizował incydent i oświadczył, że nic nie wskazuje na to, aby Fujitsu była powiązana z sytuacją jeszcze z maja, kiedy to hakerzy wykradli dane japońskich podmiotów rządowych za pośrednictwem platformy ProjectWEB firmy Fujitsu.

Jesteśmy świadomi, że na dark webowej stronie aukcyjnej „Marketo” zostały umieszczone informacje, które rzekomo pozyskano z naszej strony. Szczegóły dotyczące źródła tych rewelacji, w tym zwłaszcza tego czy dane pochodzą z naszych systemów lub środowiska, nie są znane. Ponieważ obejmuje to informacje, które wydają się być związane z klientami, powstrzymamy się od komentowania szczegółów. Zakładam, że możecie sobie Państwo przypomnieć ostatnie wydarzenie związane z Project WEB w maju, ale nic nie wskazuje na to, że obejmuje ono informacje, które wyciekły z ProjectWEB, i uważamy, że te sprawy są ze sobą niepowiązane.

Czy to w ogóle prawda?

Eksperci od cyberbezpieczeństwa, tacy jak chociażby Etay Maor z Cato Networks, zakwestionowali liczbę ofert zakupu złożonych na wykradzione dane, zauważając, że grupa Marketo kontroluje stronę internetową i mogła łatwo zmienić liczbę jako sposób na wywarcie presji na kupujących. Jednak Ivan Righi, analityk ds. cyberzagrożeń w Digital Shadows, powiedział, że Marketo jest znane już „po ciemnej stronie sieci” jako naprawdę renomowane źródło. Righi powiedział, że legalność skradzionych danych nie może być potwierdzona, ale zauważył, że poprzednie wycieki danych przez grupę były później potwierdzane jako mające miejsce w rzeczywistości:

Jest prawdopodobnym, że dane ujawnione na ich stronie internetowej są prawdziwe. W chwili pisania tego tekstu, Marketo ujawniło jedynie liczący 24,5 MB „pakiet dowodowy”, który zawierał pewne dane dotyczące innej japońskiej firmy o nazwie Toray Industries. Grupa dostarczyła również trzy zrzuty ekranu z arkuszy kalkulacyjnych rzekomo skradzionych podczas ataku.

Wyjaśnił, że chociaż Marketo nie jest grupą zajmującą się ransomware, działa podobnie do podmiotów zajmujących się właśnie ransomware:

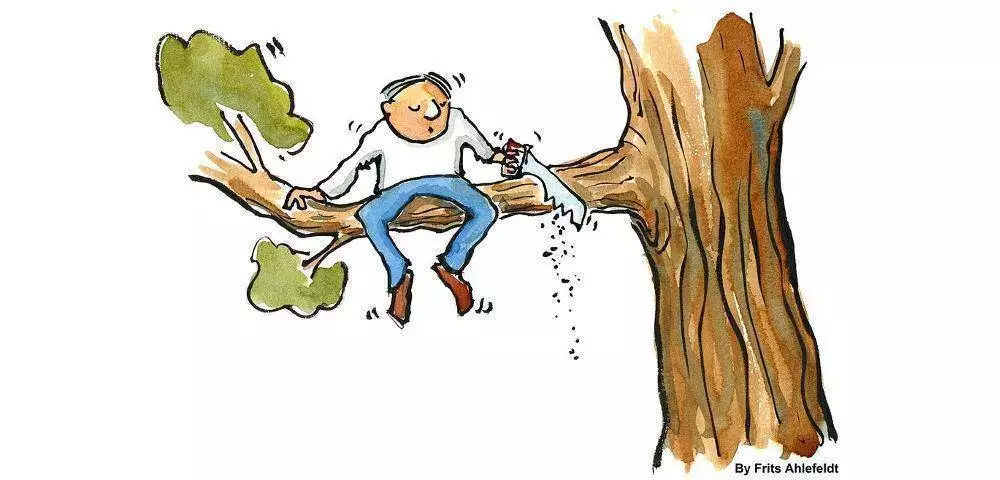

Grupa infiltruje firmy, kradnie ich dane, a następnie grozi, że ujawni te dane, jeśli nie zostanie zapłacony okup. Jeśli firma nie odpowie na żądanie okupu, zostaje umieszczona na stronie z wyciekami danych, założonej przez Marketo. Po umieszczeniu firmy na stronie Marketo zwykle dostarczany jest pakiet dowodowy zawierający niektóre dane skradzione podczas ataku. Grupa będzie następnie nadal grozić firmom i okresowo ujawniać dane, jeśli okup nie zostanie zapłacony. Chociaż grupa posiada sekcję aukcyjną na swojej stronie internetowej, nie wszystkie ofiary są dostępne w tej sekcji – na przykład właśnie Fujitsu nie zostało wystawione na publiczną aukcję. Nie wiadomo więc skąd rzekomo pochodzi 70 ofert, ale możliwe jest, że oferty te mogą pochodzić z zamkniętych aukcji.

”Rynek informacyjny” na Twitterze

Digital Shadows napisał raport o grupie jeszcze w lipcu, zauważając, że została ona utworzona w kwietniu 2021 roku i często sprzedaje swoje skradzione dane za pośrednictwem profilu na Twitterze o nazwie @Mannus Gott. Konto drwiło sobie z Fujitsu w ostatnich dniach. Gang wielokrotnie twierdził, że nie jest grupą zajmującą się ransomware, a zamiast tego rynkiem informacyjnym. W maju skontaktował się z wieloma biurami prasowymi, aby pochwalić się swoją działalnością. Zespół Digital Shadows Photon Research TeamCo zauważył że – co ciekawe – grupa zawiera sekcję „Attacking”, w której wymienione są organizacje, które są w trakcie ataku. Marketplace pozwala na rejestrację użytkowników i zapewnia sekcję kontaktową dla ofiar i prasy.

Ofiary otrzymują link do osobnego czatu w celu prowadzenia negocjacji. W poszczególnych postach Marketo zamieszcza streszczenie organizacji, zrzuty ekranu pozyskanych danych oraz link do „pakietu dowodów”. Marketo sprzedaje wrażliwe dane w formie cichej aukcji za pośrednictwem systemu licytacji „w ciemno”, w którym użytkownicy składają oferty na podstawie tego, ile ich zdaniem warte są dane.

W przeszłości grupa posunęła się do wysyłania próbek skradzionych danych do konkurentów, klientów i partnerów firmy, aby zawstydzić ofiary i zmusić je do zapłacenia za swoje dane z powrotem. Marketo umieściło na swojej stronie dziesiątki firm, średnio po jednej na tydzień (ostatnio Pumę), głównie sprzedając dane organizacji ze Stanów Zjednoczonych i Europy.