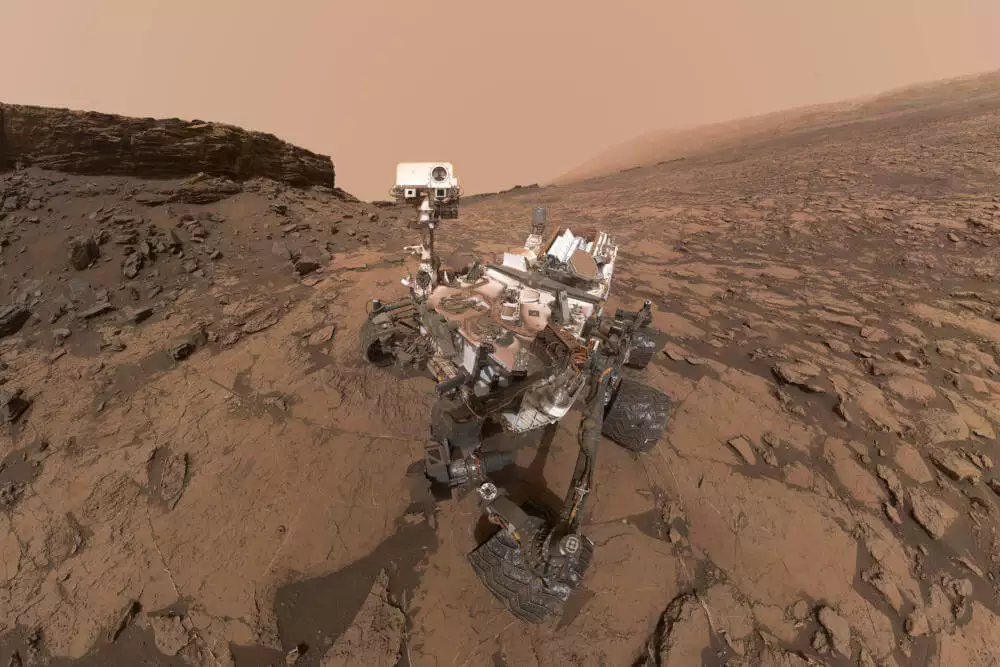

NASA poinformowała o incydencie bezpieczeństwa, w rezultacie którego z agencji wykradziono 500 MB danych związanych między innymi z misją marsjańskiego łazika Curiosity. Jak doszło do wycieku tak wrażliwych danych? Włamanie było możliwe dzięki popularnemu komputerowi jednopłytkowemu Raspberry Pi.

NASA opublikowała już 49-stronicowy raport dotyczący okoliczności włamania. Wykorzystano do niego Raspberry Pi podłączone do infrastruktury sieciowej Laboratorium Napędu Odrzutowego NASA najpewniej przez jednego z pracowników. Taka samowola jednego z pracowników laboratorium stanowi tym większe naruszenie standardów, że Malina domyślnie oferuje bardzo niskimi poziom bezpieczeństwa.

Zobacz też: NASA zachęca do mierzenia drzew, dane posłużą kalibracji pomiarów satelitarnych

Wystarczyło zatem, by ktoś podłączył sobie Raspberry Pi do lokalnej sieci z domyślnymi ustawieniami, by mogło dojść do ataku typu Advanced Persistent Threat. Przez ponad rok penetracji infrastruktury NASA włamywaczom udało się uzyskać dostęp do 23 plików wielkości 500 MB, z których dwa zawierały informacje dotyczące między innymi trwającej od 2011 roku misji łazika Curiosity.

Ponadto włamywacze, pozostając niezauważonymi aż do kwietnia tego roku, uzyskali także do infrastruktury innych jednostek agencji (m.in. Deep Space Network), za co autorzy raportu obwiniają administrację Laboratorium Napędu Odrzutowego. Wśród wniosków znajdziemy uwagi, według których wewnętrzna sieć laboratorium była w zbyt małym stopniu pofragmentowana, co ułatwiło penetrację kolejnych segmentów.

Zobacz też: Sieć 5G może zmniejszyć skuteczność prognozowania pogody o 30%

Jak dotąd próby wskazywania tożsamości czy włamywaczy ograniczają się do spekulacji. Ogółem raport dotyczący incydentu zawiera 10 rekomendacji dotyczących zwiększenia poziomu bezpieczeństwa. Tajemnicą poliszynela jest jednak, że najsłabszym ogniwem był podłączony wbrew zasadom do wewnętrznej sieci laboratorium komputer jednopłytkowy Raspberry Pi.