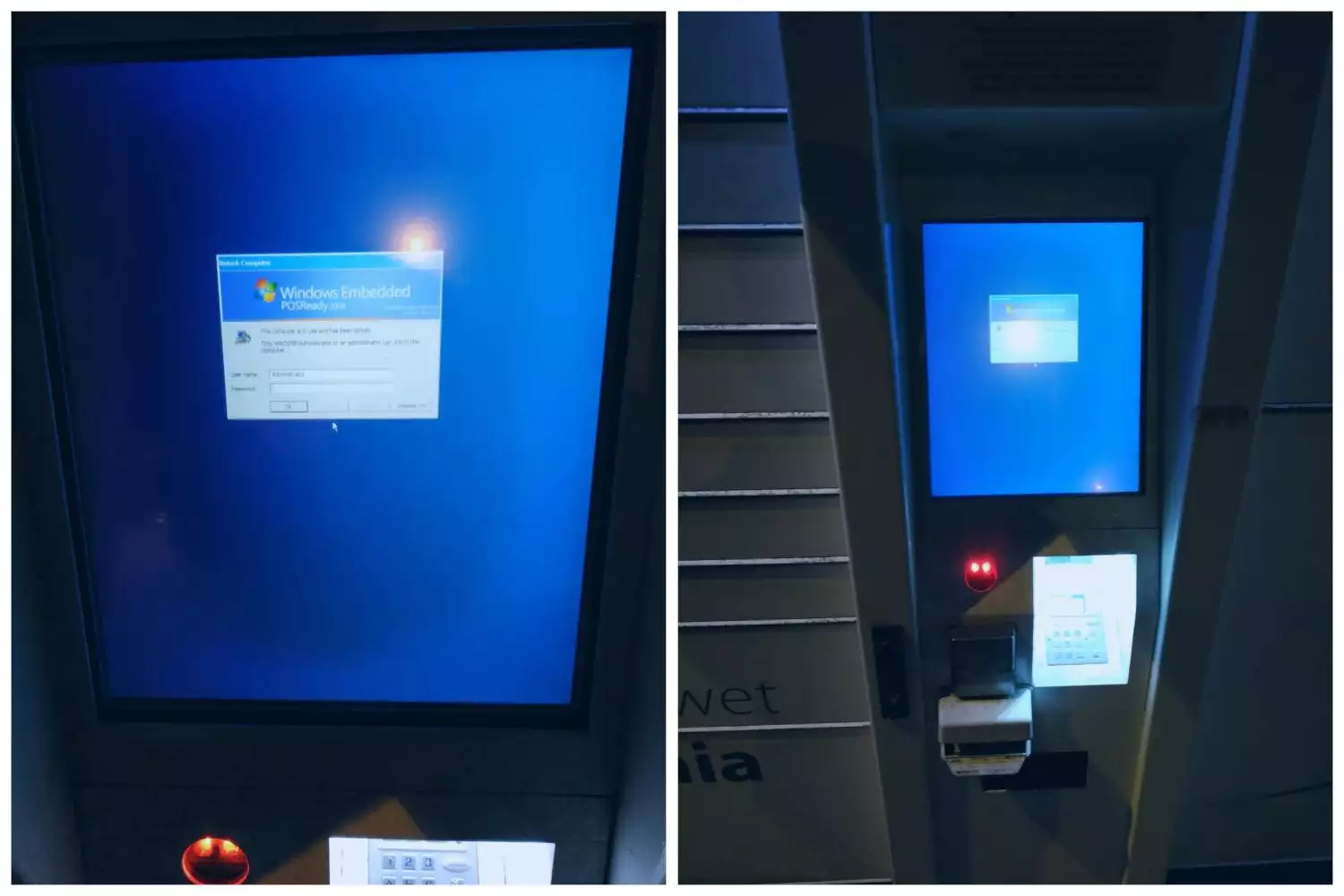

Żaden inny system operacyjny nie cieszył się tak długim wsparciem co Windows XP. W tym tygodniu wygasło wsparcie dla ostatniego z jego wariantów, Windows Embedded POSReady 2009, kończąc tym samym ostatecznie cykl życia całej linii produktów z kernelem NT 5.1. Odmiana ta, chętnie wykorzystywana w kasach sklepowych, infokioskach, czy nawet popularnych paczkomatach InPostu, nie otrzyma już więcej żadnych aktualizacji. Ze względu na zmiany, jakie już niebawem wprowadzone zostaną do mechanizmu Windows Update, użytkownicy POSReady 2009 mogą zainstalować ostatnie wydane łatki do lipca.

Pomimo oficjalnego zakończenia pięć lat temu (8 kwietnia 2014 roku) wsparcia dla systemów Windows XP Home i Professional SP3, dostępność łatek dla POSReady 2009 pozwoliła użytkownikom na otrzymywanie na nie dalszych aktualizacji bezpieczeństwa.

Życie pośmiertne Windows XP

Wystarczyła do tego banalna modyfikacja Rejestru, dowodząca, że tak naprawdę systemy te różnią się od siebie przede wszystkim nazwą. Należało w gałęzi HKEY_LOCAL_MACHINE\SYSTEM\WPA\ stworzyć po prostu nowy klucz o nazwie PosReady, ustawić jego typ na DWORD i wartość na 1 – by nagle zobaczyć dostępność licznych aktualizacji.

Co prawda Microsoft zniechęcał użytkowników do takich działań, twierdząc że łatki te „nie chronią w pełni użytkowników Windows XP”, jednak niezależni badacze tego nie potwierdzili – aktualizacje eliminowały wykryte luki bezpieczeństwa w systemie i przeglądarce Internet Explorer. Teraz wraz z końcem wsparcia dla POSReady, po 17 latach, 7 miesiącach i 16 dniach Windows XP zostaje ostatecznie pogrzebany – nie będzie już nigdy więcej żadnych uaktualnień, z modyfikacją rejestru czy bez.

Wsparcie dla innych biznesowych wariantów XP też bowiem się skończyło. W 2016 roku porzucone zostały Windows Embedded for Point of Service SP3 oraz XP Embedded SP3. W styczniu 2019 zakończyło się zaś wsparcie dla Windows Embedded Standard 2009.

Zobacz też: Windows 10 dla ARM dopasowane do Linuksa – ruszy także na Raspberry Pi

Co robić i jak żyć z POSReady 2009?

Z perspektywy Microsoftu wygląda to dobrze. Wreszcie można zapomnieć o przeszłości, przestać dłubać w kodzie, którego repozytoria pamiętają poprzednie stulecie. Ale z perspektywy użytkowników korporacyjnych i przemysłowych, sprawa wygląda koszmarnie. Dokąd mają pójść? Co teraz mogą zrobić? Firma z Redmond nie dała im żadnej jasnej ścieżki.

Użytkownicy domowego Windowsa XP mogli oczywiście przeprowadzić migrację na Windows 10, o ile mieli sprzęt spełniający minimalne wymagania „dziesiątki”. W teorii wystarczy mieć jednordzeniowy procesor 1 GHz wspierający rozszerzenia PAE, SSE2 i NX, 1 GB RAM i 16 GB wolnej pamięci masowej. Faktem jest, że na takiej konfiguracji można zainstalować 32-bitową wersję Windows 10, ale co innego zainstalować, a co innego używać.

Windows XP tymczasem radziło sobie na sprzęcie z procesorem klasy Pentium 233 MHz, 64 MB RAM i 1,5 GB wolnej pamięci masowej. O ile w wypadku PC takie konfiguracje przynależą do komputerowego muzeum, to na urządzeniach wbudowanych wcale nie są takie rzadkie. Na „dziesiątkę” mogą być po prostu za słabe – nie mówiąc już o tym, że nie ma żadnej oficjalnie wspieranej przez Microsoft metody migracji z POSReady 2009 do Windows XP, a następnie do Windows 10.

Zobacz też: Safari lepiej ochroni prywatność, internetowi marketerzy mają problemy

Tak więc gdy 16 lipca 2019 roku Windows Update zacznie wymagać od systemów klienckich obsługi szyfrowania SHA-2, niedostępnego w systemach pochodnych od Windows XP, postawienie na nowo POSReady 2009 ze wszystkimi łatkami stanie się niemożliwe. Administratorom takich systemów można poradzić jedynie, aby przygotowali sobie obrazy instalacyjne ze zintegrowanymi wszystkimi łatkami i pomyśleli, jak można używać ich dalej po odcięciu od sieci. Niewykluczone bowiem, że grupy cyberprzestępcze wciąż mają w rękawie nieujawnione dotąd exploity na XP, które mogłyby zostać wykorzystane przeciwko POSReady 2009. Bankomaty, paczkomaty, przeróżne infokioski – to wszystko stałoby się podatne na ataki, bez nadziei na załatanie tego oprogramowania w przyszłości.

Trzeba też pamiętać, że odcięcie od sieci też wszystkiego nie rozwiąże. Serwisowy pendrive może być znakomitym wektorem dystrybucji złośliwego oprogramowania, jak pokazała to historia Stuxnetu, który zniszczył irańskie wirówki do wzbogacania uranu. One też nie były przecież podłączone do internetu.