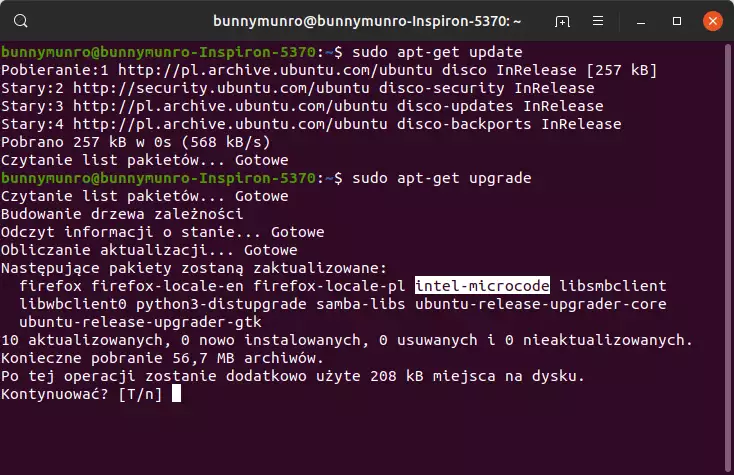

Wygląda na to, że kolejne iteracje sprzętowych podatności procesorów x86 będą z nami aż do zmierzchu tej architektury. Właśnie odkryto kolejną podatność podobną do Spectre/Meltdown, noszącą nazwę Microarchitectural Data Sampling. Sytuacja jest poważna, Intel znów musi aktualizować mikrokod. Google podjęło już decyzję o wyłączeniu wielowątkowości w procesorach Intela na Chrome OS-ie 74, Canonical udostępnił natomiast aktualizacje mikrokodu.

Ubuntu już bezpieczne.

Ubuntu już bezpieczne. Tak naprawdę mamy do czynienia z grupą podatności – RIDL, Falloutd, ZombieLoad – odkrytych równolegle przez różne organizacje, także Intela. W odniesieniu do tej grupy sam producent używa jednak nazwy Microarchitectural Data Sampling, MDS i tej się trzymajmy. Od strony technicznej, podobnie jak to miało miejsce w przypadku Spectre/Meltdown, do czynienia z wykorzystaniem przez atakującego systemu predykcji procesora – dzięki wykorzystaniu buforów może on ominąć zabezpieczenia pamięci i przechwycić z niej dane.

Zobacz też: Thrangrycat: groźna sprzętowa podatność w milionach routerów Cisco

W przypadku MDS zamiast przechwytywania danych z cache mamy jednak do czynienia z możliwością przechwytywania danych z buforów. W przeciwieństwie do wariantu z dostępem do cache atakujący ma tu jednak bardzo niewielki wpływ na zawartość buforów. Stąd w nazwie MDS mamy „próbowanie” – dane potencjalnie wartościowe dla napastnika są wymieszanie z nieistotnymi, do uzyskania zadowalających dla atakującego efektów potrzebna jest zatem duża liczba prób.

Podobnie jak w Spectre/Meltdown do czynienia mamy z opuszczeniem domeny użytkownika i możliwością przechwycenia danych z jądra. Wykorzystanie intelowskiej implementacji wielowątkowości, czyli Hyper-Threadingu, ułatwia atakującym przejmowanie danych spoza domeny, gdyż wątki atakującego i ofiary mogą obrębie jednego rdzenia. Dobre wieści są takie, że w przypadku przechwytywania danych z buforów atakujący ma w porównaniu do przechwytywania cache niewielkie szanse na trafienie wartościowego łupu.

Zobacz też: Dziesięcionanometrowa litografia w procesorach Intela dopiero w 2021 roku

Ale są też złe wieści. Podatne są wszystkie procesory Intela, które trafiły na rynek od 2011 roku. Intel wydał już jednak aktualizacje mikrokodu dla 8. i 9. generacji układów Core oraz dla 2. generacji Xeonów. Oznacza to kolejne spadki wydajności szacowane przez producenta na ok. 3%, choć producent przyznaje, że w niektórych przypadkach spowolnienie może być bardziej odczuwalne.