Programiści licznie zgłaszają, że doszło do serii włamań na prywatne repozytoria Git – GitHub, GitLab oraz BitBucket. Ich zawartość została usunięta, atakujący zostawili jedynie plik tekstowy z żądaniem okupu. Za przekazanie im 0,1 bitcoina, czyli około 2083 zł, obiecują przywrócenie zawartości repozytorium oraz gwarantują, że nie zostanie ona upubliczniona.

Jak dotąd włamywacze ugrali niewiele.

Jak dotąd włamywacze ugrali niewiele. Nieznany jest jak dotąd wektor ataku. Z dotychczasowych ustaleń wynika, że wspólnym mianownikiem ofiar może być wykorzystywanie do pracy nad oprogramowaniem darmowego klienta Git SourceTree. Jest on rozwijany przez firmę Atlassian, tę samą, która utrzymuje repozytorium BitBucket. Według oficjalnych informacji, jakie od Atlassian otrzymała redakcja Motherboard, na BitBuckecie włamano się do ponad tysiąca kont, na GitHubie ich liczbę szacuje się na niemal 400.

Zobacz też: GitHub znosi ograniczenia dla darmowych prywatnych repozytoriów

Warto zwrócić uwagę, że nie mamy tu bynajmniej do czynienia z atakami z wykorzystaniem ransomware, lecz ze swoistym porwaniem kodu dla okupu. W pozostawionej ofiarom notatce atakujący utrzymują bowiem, że zawartość repozytoriów nie została usunięta jedynie z repozytoriów, pobrane pliki mają być bezpiecznie przechowywane na serwerach napastników:

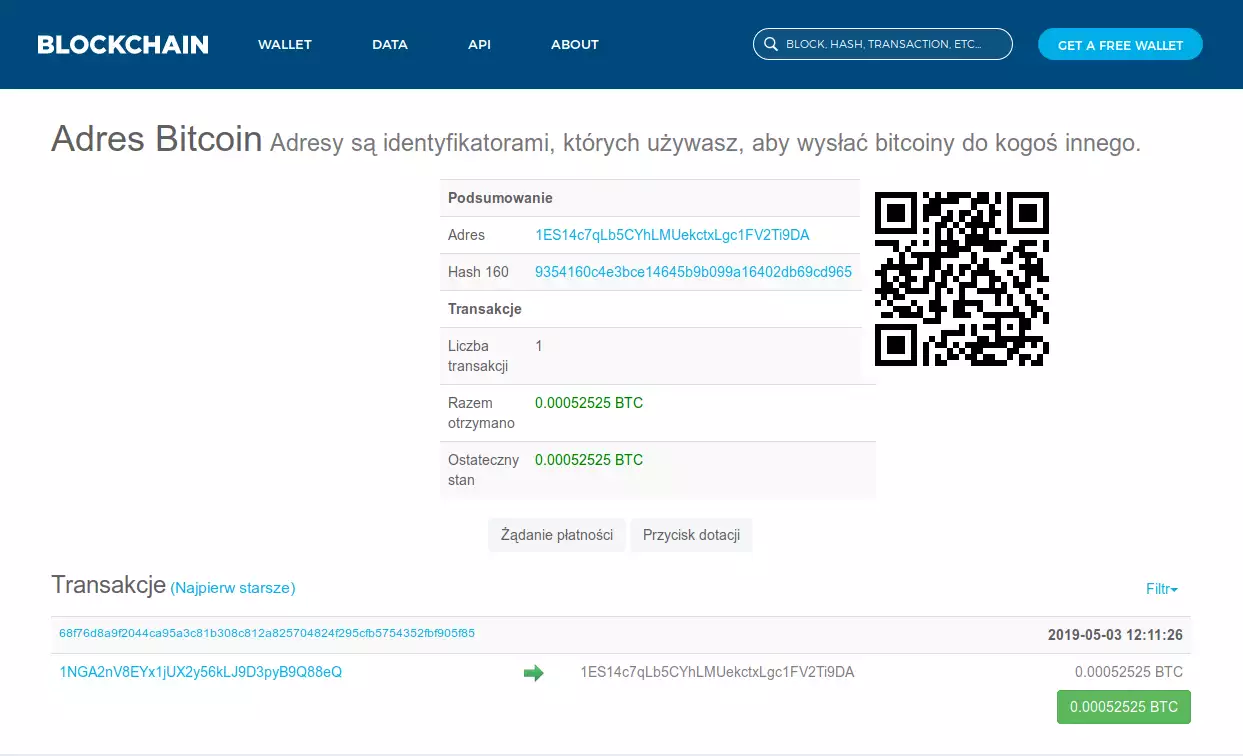

Aby otrzymać z powrotem utracony kod i uniknąć jego publikacji: wyślij nam 0,1 Bitcoina na nasz adres 1ES14c7qLb5CYhLMUekctxLgc1FV2Ti9DA i skontaktuj się z nami mailowo pod adresem admin@gitsbuckup.com z loginem Git i dowodem wpłaty. Jeśli nie jesteś pewien, czy mamy twoje dane, skontaktuj się z nami i dostarczymy ci dowód. Twój kod został pobrany i jest bezpieczny na naszych serwerach. Jeśli nie otrzymamy wpłaty w ciągu 10 dni, opublikujemy twój kod lub wykorzystamy go w inny sposób.

Mimo że do czynienia mamy najwyraźniej z setkami ofiar, jak dotąd atakujący nie mają powodów do świętowania – na ich portfel trafiła na razie wyłącznie pojedyncza wpłata o wysokości odpowiadającej nieco ponad 10 złotym. Wciąż jednak nie mamy pewności, jak doszło do przejęcia i wyczyszczenia repozytoriów, choć nieco światła rzucają na to oficjalne komunikaty wydane przez administrację repozytoriów.

Zobacz też: Matrix.org zhakowane – administracja zaleca reset haseł

W stanowisku, jakie redakcja BleepingComputer otrzymała od dyrektora bezpieczeństwa GitLaba, pada stwierdzenie, że do włamań doszło w pewnym sensie na własne życzenie ofiar – miały one przechowywać hasło do w niezaszyfrowanej postaci we własnych repozytoriach. Zarówno przedstawiciele GitHuba, GitLaba, jak i BitBucketa zaprzeczają, że doszło do złamania zabezpieczeń repozytoriów.

Jak dotąd nie powiązano także włamań z zeszłotygodniowym wyciekiem z Docker Huba, w rezultacie którego doszło do przejęcia tokenów do repozytoriów Git.