Potyczki handlowe pomiędzy Stanami Zjednoczonymi a Chinami trwają w najlepsze, a jednym z frontów jest próba sabotowania działalności firmy Huawei. Odbywa się to poprzez oskarżenia o szpiegowanie za pomocą smartfonów, a w przyszłości również za pośrednictwem elementów infrastruktury 5G. W sprawie sporo jest emocji i politycznego interesu, w ogóle nie ma zaś zagadnień technicznych. Te znajdziemy jednak w upublicznionej właśnie sprawie bezpieczeństwa routerów Huawei, która stawia chińską korporację w bardzo złym świetle.

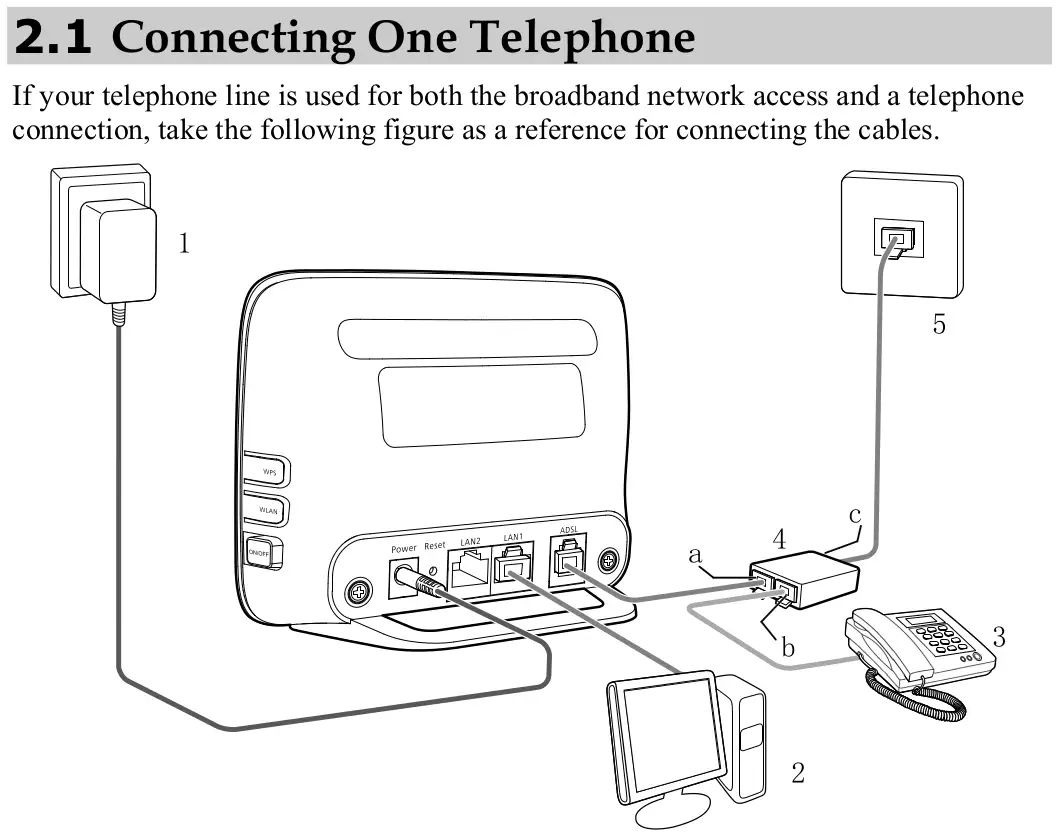

Fragment instrukcji Huawei HG523a. Źródło: Huawei

Fragment instrukcji Huawei HG523a. Źródło: Huawei Huawei fenomenalnie radzi sobie na rynku smartfonów, coraz lepiej także sprzedają się udane laptopy tej firmy. Ale jest to także producent ogromnych ilości sprzętu sieciowego, który znajdziemy w domach na całym świecie. Często to właśnie produkty firmy Huawei dostarczane są wraz z umową także przez polskich dostawców usług internetowych. The Register ujawnił, powołując się na anonimowe źródła, że Huawei przez lata skrajnie lekceważąco podchodził do kwestii bezpieczeństwa swoich routerów, swoją niefrasobliwością doprowadzając do narodzin botnetu.

Zobacz też: UC Browser to malware? Przeglądarka łączy się z Chinami przez HTTP

Mowa o załatanej już podatności CVE-2017-17215 w implementacji protokołu UPnP. Jak wskazuje sama sygnatura, do bazy prowadzonej przez NIST podatność trafiła jednak dopiero 2017 roku z inicjatywy grupy Check Point. To także w 2017 roku przedstawiciele Huawei przyznali, że podatność istnieje. Problem w tym, że ta sama podatność była już zgłaszana w roku 2013 przez jednego z dostawców usług internetowych. Pojawia się zatem oczywista wątpliwość – co działo się przez te wszystkie lata i dlaczego Huawei nie zabezpieczył swoich urządzeń?

Podatność znajdowała się w różnych modelach domowych routerów z serii HG: HG523a, HG523b, HG523S oraz HG533. Pierwsze zgłoszenie z 2013 roku dotyczyło jednak wyłącznie modelów HG523a oraz HG533. Huawei załatał w nich podatność, jednak ta sama dziurawa podatność w implementacji UPnP znajdowała się we wszystkich urządzeniach z serii HG. Oznacza to, że mimo wiedzy producenta o podatności, wykorzystywane na całym świecie routery HG523b i HG523S pozostały niezabezpieczone. Niestety, pomiędzy pierwszym zgłoszeniem a drugim podatność została odkryta przez czarne kapelusze.

Zobacz też: ji32k7au4a83 – niezwykła tajemnica hasła, które wyciekło ponad sto razy

W ten sposób powstał zidentyfikowany w połowie zeszłego roku botnet utworzony za pomocą jednego z wariantów malware Mirai. Sieć składała się z 18 tys. urządzeń. Jej powstaniu można było zapobiec, gdyby Huawei zaktualizował całą serię routerów HG już w 2013 roku. Nie sposób stwierdzić dziś, czy niefrasobliwość Huawei miała jakiś cel, czy była rezultatem zwyczajnego niedbalstwa i lenistwa. Wiemy jednak, że na szwank zostało narażone bezpieczeństwo tysięcy użytkowników.