Od czasu do czasu mamy do czynienia z ciekawymi internetowymi śledztwami, które potrafią we wspólnej inicjatywie połączyć dziesiątki osób. Jeszcze ciekawiej robi się, gdy sprawy mają coś wspólnego z cyberbezpieczeństwem czy po prostu hakerstwem. W ostatnim czasie trafiono na trop nietypowego, niespodziewanie popularnego hasła. Rozwikłanie tajemnicy jego popularności może zaskakiwać.

Tajemnica hasła ji32k7au4a83

Coraz częściej przy okazji dużych wycieków danych zachęca się do wykorzystywania menedżerów czy generatorów haseł. Typowane maszynowo silne frazy przechowywane w jednej multiplatformowej usłudze są niezłym pomysłem na zabezpieczanie się. Wciąż jednak nie brakuje dowodów, że podstawowe zalecenia są przez internautów nagminnie ignorowane. Przykładem może być opracowana przez SplashData lista najpopularniejszych wyciekłych haseł 2018 roku – na szczycie wciąż znajdują ciągi kolejno rosnące czy zbitki znaków będących blisko siebie na klawiaturze.

W przypadku najpopularniejszych haseł zdarzają się jednak prawdziwe zagwozdki. Na jedną z nich trafił Robert Ou, haker specjalizujący się w „ofensywnym bezpieczeństwie”. Robert pobrał z popularnego serwisu Have I Been Pwnd paczkę z wyciekłymi hasłami, zapewne w celu wytrenowania algorytmu przeprowadzającego ataki brute force. Zauważył on, że wśród zgromadzonych przez HIBP haseł bardzo często przejawia się jedno, dość nietypowe: pozornie silne, ale też trudne do zapamiętania i codziennego użytku. Mnóstwo razy wśród rekordów można znaleźć hasło: ji32k7au4a83.

Jak widać, na pewno nie jest ono przystępne, łatwe do zapamiętania. A skoro występuje w wyciekłych bazach, to nie jest także zbyt silne. Co zatem sprawiło, że użytkownicy korzystają z niego tak chętnie? Haker postanowił o to zapytać samych internautów, którzy prześcigali się w pomysłach. Według niektórych ciąg ten mógł występować w dokumentacji jakiegoś popularnego programu jako przykładowe hasło i użytkownicy po prostu je przepisywali. Inne hipotezy dopuszczały błąd w którymś z popularnych generatorów haseł, który w rezultacie zaserwował tę samą frazę wielu użytkownikom. Prawdziwa odpowiedź jest jednak bardziej złożona…

Zobacz też: Znamy najpopularniejsze hasła 2018 roku. I śmieszno, i straszno

ji32k7au4a83, czyli „moje hasło”

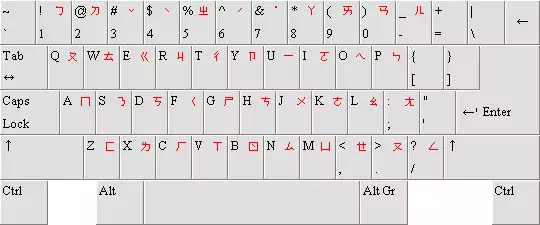

Biorący udział w tym nietypowym śledztwie szybko zorientowali się, że wyszukanie frazy ji32k7au4a83 w Google zwraca wyniki przede wszystkim z chińskich stron internetowych. To zwróciło uwagę na hipotezę dotyczącą układów klawiatury, co okazało się strzałem w dziesiątkę. Podczas gdy w Chinach do zapisu fonetycznego stosuje się dziś na ogół transkrypcję pinyin, na Tajwanie wciąż korzysta się ze starszego, przedrewolucyjnego uniwersalnego zapisu systemu dźwięków – zhuyin fuhao, znanego także jako bopomofo. Wpisanie ciągu ji32k7au4a83 na klawiaturze w układzie zhuyin da nam ciąg znaków: ㄨㄛˇㄉㄜ˙ㄇㄧˋㄇㄚˇ.

Klawiatura w układzie zhuyin.

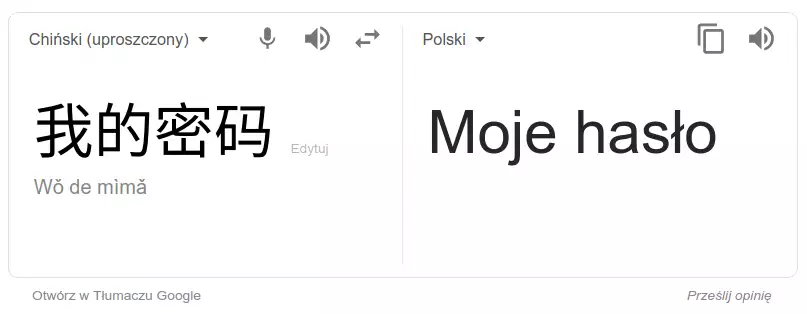

Klawiatura w układzie zhuyin. Stąd już droga do odkrycia tajemnicy niespodziewanie popularnego hasła była prosta. W pinyin powyższą frazę zapisalibyśmy bowiem jako wo de mima, zaś w znakach hanzi jako 我的密码. Wyszukanie tego ostatniego ciągu znaków hanzi w Google zaprowadzi nas do działu pomocy Google, oczywiście w języku chińskim. Wystarczy przełączyć język na przykład na polski, by zorientować się, że na stronie tej dostępna jest instrukcja zmiany hasła. Ostatecznym potwierdzeniem może być użycie Tłumacza Google:

Bingo! To, co wydawało się ciągiem losowych lub pseudolosowych znaków, jest tak naprawdę transliteracją zapisanej w standardowym języku mandaryńskim frazy „moje hasło”! Biorąc pod uwagę, że do transkrypcji użyto zhuiyn, a nie pinyin mamy zatem najpewniej do czynienia z dziesiątkami haseł użytkowników pochodzących z Tajwanu. Nie było łatwo, rozwiązywanie zagadki śledziły na Twitterze setki osób, ale upór biorących udział w śledztwie się opłacił. Jak widać, niefrasobliwość odnośnie do haseł jest zjawiskiem globalnym.