W ciągu ostatnich kilku dni głośno zrobiło się o filtrze Smart Screen – użytkownicy Windowsa dostrzegli, że przesyła on do Microsoftu adresy odwiedzanych przez użytkowników witryn. Mniej osób zdaje sobie sprawę, że do korporacji trafiają także informacje na ten uruchamianych na Windowsie programów. A także, że praktyki te są jawne i trwają od wielu lat. Nie oznacza to jednak, że o Smart Screen nie dowiedzieliśmy się w ostatnim czasie niczego nowego.

Jako pierwszy alarm podniósł Matt Weeks, specjalista ds. bezpieczeństwa oprogramowania i bloger. Zwrócił on uwagę, że filtr Smart Screen, który według działu pomocy Windowsa „ułatwia identyfikowanie zgłoszonych witryn internetowych, które wyłudzają informacje i zawierają złośliwe oprogramowanie”, wysyła adresy odwiedzanych witryn na serwery Microsoftu. Szczególne kontrowersje wzbudziło, że są to adresy w niezaszyfrowanej postaci. Do tych informacji załączany był SID – unikalny identyfikator użytkownika.

Takie znalezisko wzbudziło wiele emocji wśród osób, które dotąd nie zdawały sobie sprawy, jak działa Smart Screen. Zwłaszcza że szybko stało się jasne, że filtr podobnie działa nie tylko w przypadku stron, ale także dla pobieranych z Sieci instalatorów oprogramowania. Do Microsoftu przesyłany jest adres, z którego pobrany został plik, oraz lokalizacja na dysku, do której został on pobrany. Ponadto także informacje na temat wersji systemu operacyjnego, jego ustawień językowych oraz nieodłączny SID.

Nie można jednak powiedzieć, że nie kryjący zaskoczenia użytkownicy Windowsa 10 nie mają do tego słusznych powodów. W całej sprawie dziwić może być bowiem, że Microsoft nijak nie zabezpiecza danych wysyłanych na przez Smart Screen na swoje serwery choćby przed atakami MITM – wystarczyłoby zastosowanie funkcji skrótu, a spostrzeżenia Matta Weeksa odbiłyby się zapewne mniejszym echem. Zwłaszcza że i tak cały ruch przesyłany jest za pośrednictwem szyfrowanego protokołu HTTPS.

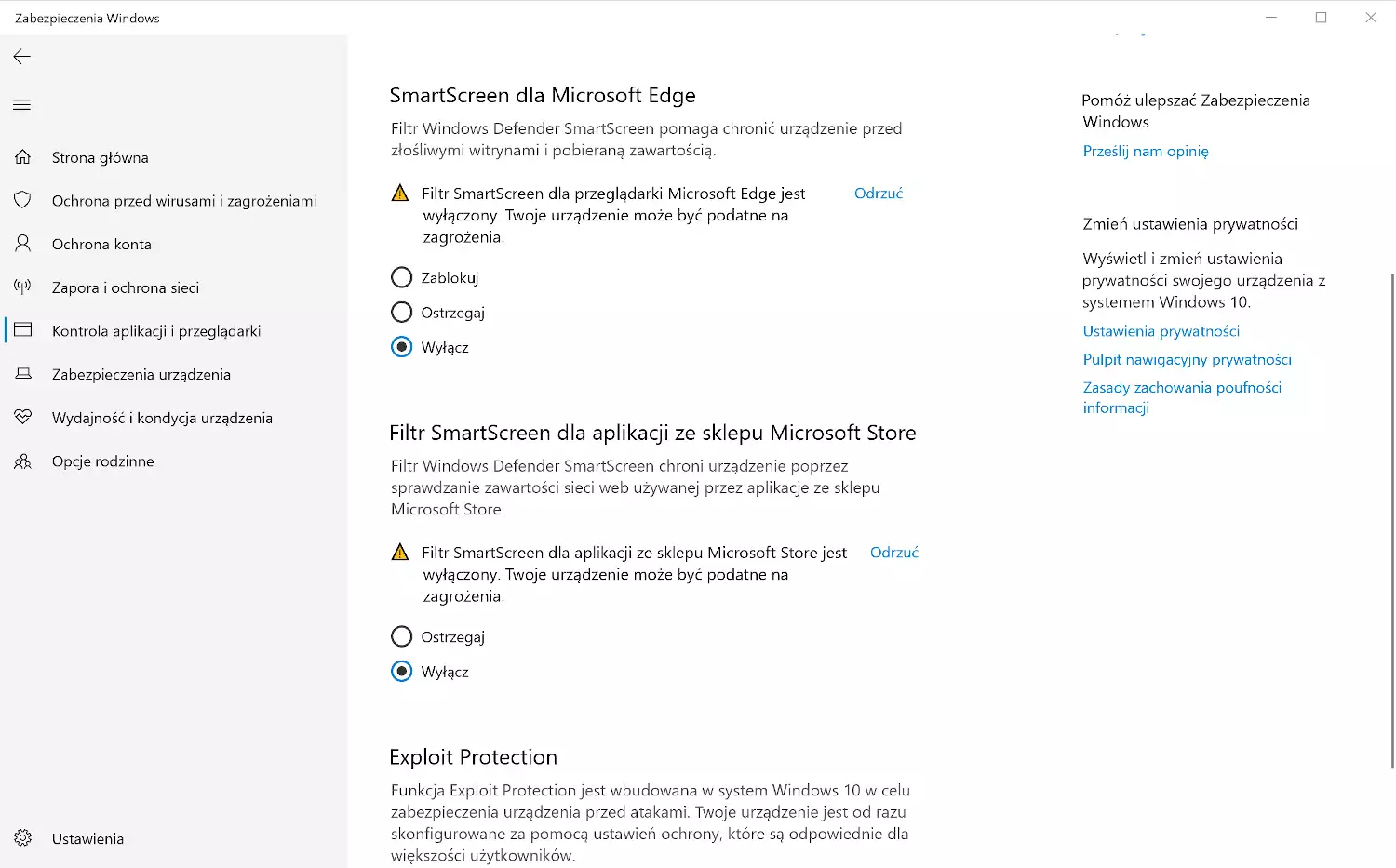

Dla użytkowników, którzy przez szpiegujący ich filtr Smart Screen rwą włosy z głowy mamy dobre wieści – w ustawieniach systemu Windows (konkretnie w panelu konfiguracyjnym Zabezpieczenia Windows) nadal możliwe jest jego całkowite wyłączenie. Można to uczynić oddzielne zarówno dla aplikacji pobieranych za pośrednictwem Microsoft Store, jak i dla witryn wyświetlanych przez Microsoft Edge oraz plików pobieranych przez tę przeglądarkę.

Zobacz też: Microsoft wyjaśnia, dlaczego Windows przestał tworzyć kopie zapasowe Rejestru